La gente de Kaspersky Labs ha presentado un informe en el que da a conocer un programa de espionaje de Estados Unidos, ejecutado por la NSA. Al parecer el ataque estaría enfocado en uno de los componentes de PC que más ha proliferado – los discos duros.

Según Kaspersky, la agencia de cyber-vigilancia estadounidense, la NSA, abria infectado con puertas traseras el firmware de discos duros de casi todas las empresas que operan en USA. La firma rusa descubrió múltiples computadoras infectadas con software para espionaje, el cual habría sido introducido en el firmware de discos duros.

Serían mas de 30 países con uno o máslos afectados, principalmente aquellos que se encontraban en instituciones gubernamentales y militares de países como, Irán, seguido de Rusia, Pakistán, Afganistán, China, Malí, Siria, Yemen y Argelia.

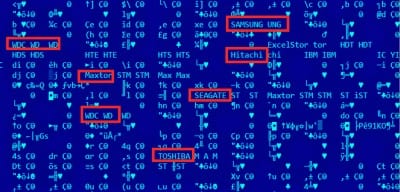

Lo que logró la NSA con este software es crear un espacio invisible para almacenar información. De igual modo el código malicioso permanecería intacto, no importa si el usuario formatea el disco duro o reinstalara el sistema operativo. Ya que el software es capaz de infectar seis categorías de disco duro, distribuidos por marcas entre las que se encuentran Toshiba, Maxtor, Seagate, Western Digital, IBM y Samsung.

Kaspersky afirma que la nueva puerta trasera es perfecta en el diseño. Cada vez que se enciende el PC, el BIOS del sistema carga el firmware de todos los componentes de hardware en la memoria del sistema, incluso antes de que se inicie el sistema operativo. Alli es cuando el malware se activa, dando acceso a los componentes críticos del sistema operativo, probablemente incluyendo el acceso a la red y del sistema de archivos. Esto hace HDD Firmware sea el segundo más valioso después de BIOS del sistema.

Para Kaspersky, la agencia necesitó tener acceso al código fuente de los discos duros. Aunque empresas como Western Digital o Seagate aseguraron que no ofrecieron el código fuente a la NSA o que cuentan con medidas de seguridad que evitan ingeniería inversa, la realidad es otra.

Exempleados de la NSA dan a entender que obtener el código fuente del disco solo basta con solicitarlo a la compañía si esta vende el hardware al Pentágono u otra agencia gubernamental de USA. Bajo el argumento de revisar si es seguro, el gobierno de Estados Unidos puede solicitar una auditoría que terminará siendo realizada por la NSA.