El estándar Universal 2nd Factor (U2F) de FIDO Alliance, para claves de seguridad de autenticación de dos factores (2FA), pronto puede poner fin al phishing. Google reveló recientemente que desde que la compañía adoptó las claves de seguridad U2F para todos sus empleados el año pasado, no ha experimentado un solo ataque de phishing exitoso.

Las claves de seguridad U2F son la manera más segura de habilitar 2FA para todas las cuentas en línea. En comparación, SMS 2FA, el método más popular por el momento, es mucho más vulnerable a los trucos del sistema SS7 de los operadores, así como a los ataques de ingeniería social (como suplantarlo y pedirle al proveedor que transfiera su número a su dispositivo).

SMS 2FA es tan vulnerable que el Instituto Nacional de Estándares y Tecnología (NIST) recomendó su desaprobación hace dos años. Sin embargo, incluso las grandes empresas como Google, Facebook y Dropbox aún piden a los usuarios que habiliten SMS 2FA de forma predeterminada.

Algunas de las compañías que soportan claves U2F también tienden a dejar SMS 2FA habilitado como una «alternativa» para cuando, por alguna razón, los usuarios no usen la clave de seguridad habilitada U2F en su lugar. Este es un problema importante, ya que hace que la clave sea insegura, como el SMS 2FA. Los atacantes simplemente solicitarían la devolución del SMS del servicio si pueden obtener el código 2FA de esa manera, y no necesitan su clave de seguridad U2F.

Por qué estas llaves son tan efectivas

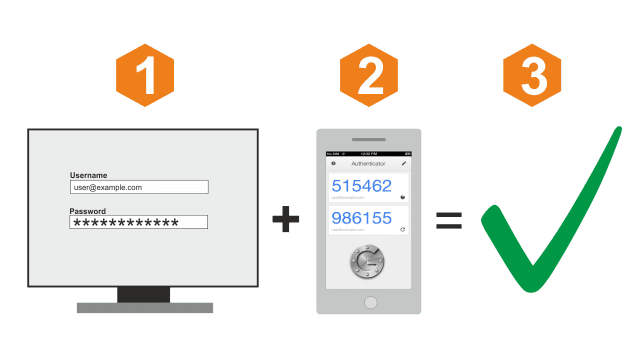

Una clave de seguridad U2F es mucho más segura contra el phishing, en comparación con SMS 2FA o una aplicación de autentificación, por varias razones.

- En primer lugar, es un sistema aislado que no vive en un sistema operativo con una gran superficie de ataque.

- En segundo lugar, su seguridad está respaldada por hardware, cuyo propósito es solo generar y almacenar claves de forma segura.

- En tercer lugar, cada vez que necesite iniciar sesión en un sitio web en el que haya habilitado U2F 2FA, solo necesita presionar un botón en la clave de seguridad, que genera una respuesta y la envía al servidor. Sin embargo, en un intento de phishing, la clave no reconocerá el sitio de phishing que se parece al que se quería acceder, por lo que no se le enviará la respuesta esperada.

En este momento, solo Chrome admite la autenticación U2F de forma predeterminada. Firefox ha agregado soporte para él, pero los usuarios necesitan habilitarlo manualmente. Se espera que Microsoft admita U2F en el navegador Edge más adelante este año. Apple aún no ha dicho si lo apoyará o no.